목차

1. 클라우드 컴퓨팅

2. 주요 용어

3. 보안 대상과 기준

[1] 클라우드 컴퓨팅

- 정의

- 클라우드 컴퓨팅 발전 및 이용자 보호에 관한 법률

- 집적(集積) 공유된 정보통신기기, 정보통신 설비, 소프트웨어 등 정보통신 자원을 이용자의 요구나

수요변화에 따라 정보통신망을 통해 유연하게 이용할 수 있도록 하는 정보처리체계

- 집적(集積) 공유된 정보통신기기, 정보통신 설비, 소프트웨어 등 정보통신 자원을 이용자의 요구나

- 한국정보통신기술협회(TTA)

- 클라우드 컴퓨팅은 가상화된 정보 기술 자원을 서비스로 제공함으로써, 사용자는 IT 자원(소프트웨

어, 스토리지, 서버, 네트워크, 플랫폼 등)을 필요한 만큼 사용하고, 서비스 부하에 따라서 실시간

확장성을 지원받으며, 사용한 만큼 비용을 지불하는 컴퓨팅 기술

- 클라우드 컴퓨팅은 가상화된 정보 기술 자원을 서비스로 제공함으로써, 사용자는 IT 자원(소프트웨

- 클라우드 컴퓨팅 발전 및 이용자 보호에 관한 법률

- 장점

- 투자 위험 감소

- 소유 대비 운영 비용 절감

- 개발환경, 시스템 구성 시간 단축

- 컴퓨팅 리소스의 확장성

- 생산성 향상

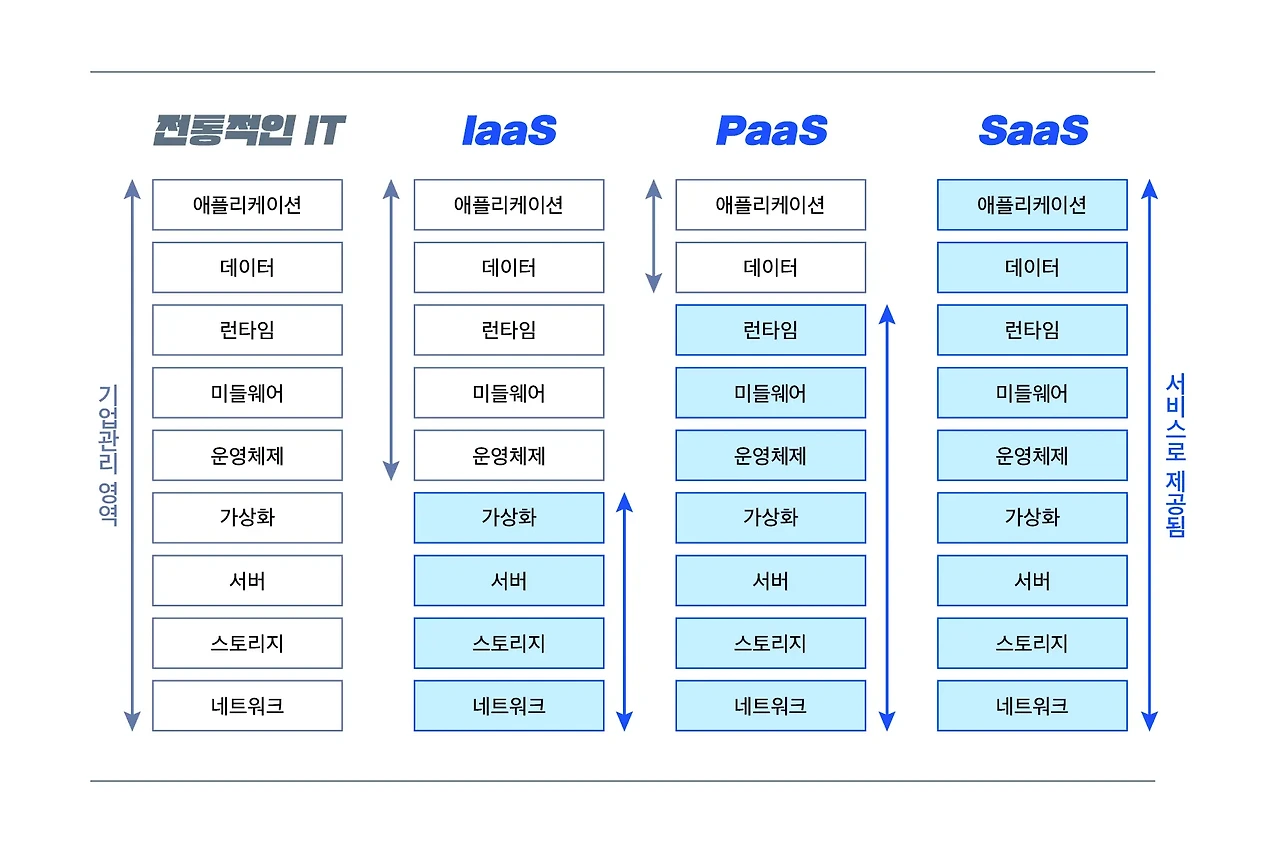

- 범주 모델(Party Model)에 따른 클라우드 유형

- 공동 보안책임 모델

- 운영체제(Operating System, OS)

- 시스템 하드웨어 자원과 소프트웨어 자원을 운영 및 관리하는 프로그램

- 커널(Kernel) : 하드웨어와 소프트웨어를 연결하는 역할

- 메모리 관리 기법(단편화 문제)

- 실행될 프로세스 크기보다 유휴 메모리 공간이 작아서 활용되지 못하고 낭비되는 메모리 조각

- 페이징 (Paging) : 메모리 공간을 일정 크기로 나누어(page) 가상 메모리와 물리 메모리를 맵핑하여 실제 비연속적 메모리를 연속적 메모리 공간으로 효율적으로 사용하게 하는 기법

- CPU Scheduling

- 가상화 기술

- 1세대 - 완전 가상화(Fully Emulated) : 모든 시스템 자원을 소프트웨어로 구현하여 가상환경 제공 프로그램(Emulater, 에뮬레이터) 안에서 실행되는 형태

- 2세대 - 반 가상화(Para Virtualization, PV) : 가상화 매니저인 하이퍼바이저와 Guest OS가 통신하여 실행속도를 향상시킨 형태

- 3세대 - 하드웨어 가상화(Hardware Virtualization Machine, HVM) : 호스트 하드웨어에서 직접 가상화를 지원하여 Guest OS와 직접 통신하는 형태

- Monolithic vs MSA

- Serverless

- 사용자는 서버의 구축, 관리 없이 애플리케이션을 실행할 수 있는 시스템 아키텍처

- 서버의 구축, 관리를 클라우드 사업자가 제공

- 컨테이너 방식 가상화

- MEC(Multi-Access Edge Computing)

- 중앙 네트워크로 연결하는 대신 네트워크 엣지에서 직접 처리하여 고대역, 실시간 서비스를 제공하는 기술

- Edge Computing : 사용자나 데이터 소스의 물리적 위치와 가장 가까운 곳에서 컴퓨팅을 수행하는 방식

- SDN(Software Defined Networking)

- 소프트웨어를 통해 네트워크 리소스를 가상화하고 소프트웨어 애플리케이션과 API를 이용하여 중앙에서 전체 네트워크를 프로그래밍 및 제어, 관리하는 방식

- Multi-Tenancy

- 컴퓨팅 자원을 여러 사용자가 나누어 사용하는 형태

- On Demand

- 컴퓨팅 자원 필요 시 구축, 설치 과정 없이 즉각적 이용 가능

- Auto Scaling

- 필요에 따라 컴퓨팅 자원의 확대, 축소하는 탄력적 사용 가능

- 종량제 과금 : 사용량 만큼 비용을 지불

[2] 주요 용어

- 가역성 (Reversibility) : 어떤 시스템이나 과정이 되둘릴 수 있는지를 나타내는 개념

- CSC는 자신의 클라우드 내 데이터와 애플리케이션 잔재물을 회수

- CSP는 모든 클라우드 서비스 고객 데이터를 삭제하는 과정

- 상호운용성 (Interoperability) : 둘 이상의 클라우드 컴퓨팅 시스템 또는 애플리케이션이 정보를 교환하고 상호간 사용할 수 있는 정도

- Multi-Cloud : CSC가 둘 이상의 클라우드 서비스를 동시에 사용하는 형태

- CSF (Cloud Service Federation) : 클라우드 서비스 연합

[3] 보안 대상과 기준

- CSAP (Cloud Security Assurance Program) : 공공기관에 클라우드 서비스를 제공하기 위해 필수적인 보안 인증 제도

KISA 정보보호 및 개인정보보호관리체계 인증 클라우드 보안인증제 자료실

isms.kisa.or.kr

- 손실 빈도 및 심도에 따른 리스크 관리 최적 전략

-

저빈도(Low frequency) 고빈도(High frequency) 저심도

(Low severity)리스크 보유

(Risk retain)리스크 보유 및 손실통제전략

(Retain and implement loss control)고심도

(High severity)리스크 전가

(Risk transfer)리스크 회피

(Risk avoidance) - ISMS

https://isms.kisa.or.kr/main/ispims/notice/

KISA 정보보호 및 개인정보보호관리체계 인증 ISMS-P 자료실

isms.kisa.or.kr

'(SK쉴더스)AI 활용한 클라우드 & 보안 전문가 양성 캠프' 카테고리의 다른 글

| 개인정보관리사 준비 - 1 (0) | 2025.02.17 |

|---|---|

| 정보처리기사 개인 공부 (0) | 2025.01.14 |

| 1차 사후 평가 대비 요약 (네트워크 ~ 파이썬) (3) | 2024.12.13 |

| [새싹 성동 2기] 6. 보안관제(4) - 관제 실습 (0) | 2024.12.12 |

| [새싹 성동 2기] 6. 보안관제(3) - 웹 취약점 (0) | 2024.12.11 |